Cambios en TLS en Azure SQL: Adiós a TLS 1.0, 1.1 y a la configuración «Sin TLS mínimo»

Si administras bases de datos en Azure SQL Database o Azure SQL Managed Instance, este artículo te interesa — y mucho. Microsoft ha anunciado dos cambios importantes en TLS que afectan directamente a la seguridad y conectividad de tus bases de datos en la nube:

- La retirada definitiva de TLS 1.0 y TLS 1.1 en todos los servicios de bases de datos de Azure.

- La eliminación de la opción «Sin TLS mínimo» (MinTLS = None), que permitía aceptar conexiones con cualquier versión de TLS, incluidas las no cifradas.

Si no has verificado tu configuración, podrías enfrentarte a cortes de conexión inesperados. Vamos al lío.

¿Qué ha cambiado exactamente? Cronología de los cambios en TLS en Azure SQL

| Fecha | Cambio |

|---|---|

| Noviembre 2024 | Ya no se puede configurar el TLS mínimo por debajo de 1.2 desde el portal de Azure. |

| 31 de agosto de 2025 | Retirada efectiva de TLS 1.0 y 1.1. Microsoft fuerza la actualización a TLS 1.2. Las conexiones con TLS 1.0 o 1.1 dejan de funcionar. |

| 15 de julio de 2026 | Se elimina la opción MinTLS = None para nuevos recursos vía PowerShell, CLI y REST API. Los servidores existentes con MinTLS = None se actualizan automáticamente a TLS 1.2. |

Los cambios afectan a Azure SQL Database, Azure SQL Managed Instance, Cosmos DB y Azure Database for MySQL. No afectan a SQL Server on-premises ni a SQL Server en VM de Azure, donde TLS se gestiona a nivel de sistema operativo.

¿Qué es MinTLS = None y por qué desaparece?

MinTLS = None (o MinTLS = «0») era la configuración por defecto en muchos servidores de Azure SQL. Significaba que el servidor aceptaba conexiones con cualquier versión de TLS, incluidas las no cifradas. Con la retirada de TLS 1.0 y 1.1, esta opción ya no tiene sentido.

A partir del 15 de julio de 2026:

- Crear un servidor con

MinTLS = Nonevía PowerShell, CLI o API REST devolverá un errorInvalid operation. - No se permitirán downgrades a None.

- Si dejas el parámetro en blanco, el valor por defecto será TLS 1.2.

- Los servidores existentes con MinTLS = None serán actualizados automáticamente a TLS 1.2.

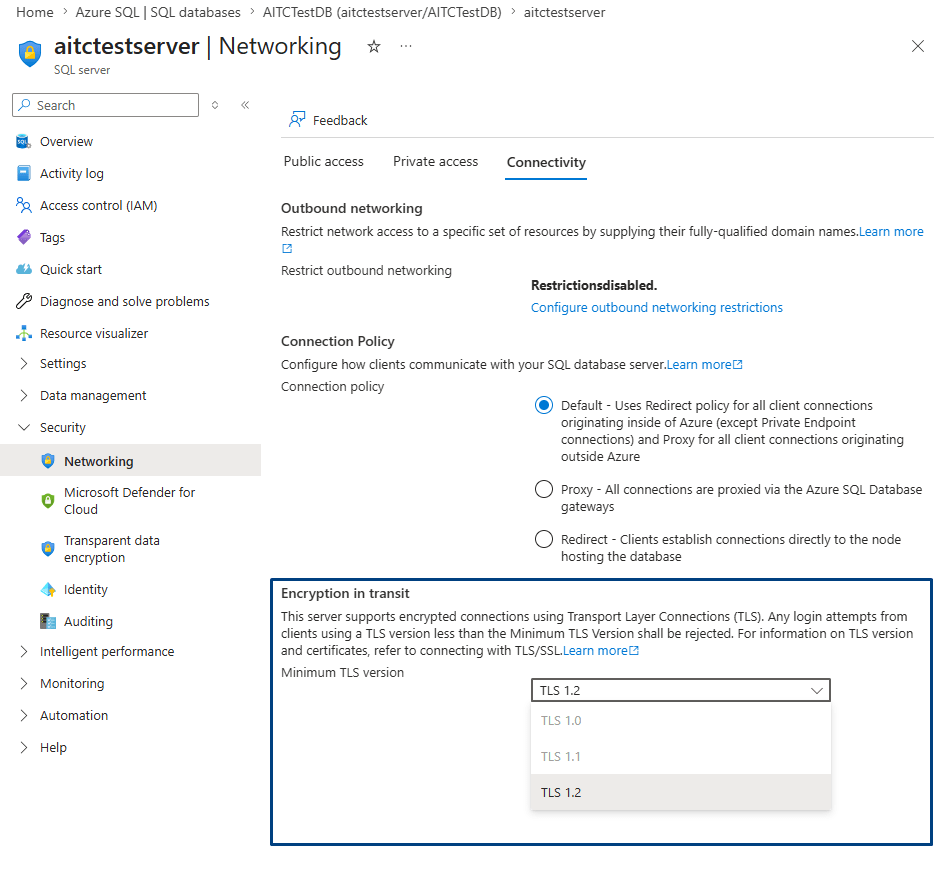

¿Cómo verificar y actualizar la configuración de TLS en tu servidor Azure SQL?

Verificar la configuración actual

# Azure SQL Database (Get-AzSqlServer -ServerName "nombre-servidor" -ResourceGroupName "grupo-recursos").MinimalTlsVersion # Azure SQL Managed Instance (Get-AzSqlInstance -Name "nombre-instancia" -ResourceGroupName "grupo-recursos").MinimalTlsVersion

Si el resultado es vacío, None o 0, tu servidor será afectado por los cambios.

Actualizar a TLS 1.2

Desde el portal de Azure: ve a tu servidor lógico → Seguridad → Redes → pestaña Conectividad → selecciona TLS 1.2 en el desplegable → Guardar.

Con PowerShell:

# Azure SQL Database Set-AzSqlServer -ServerName "nombre-servidor" -ResourceGroupName "grupo-recursos" -MinimalTlsVersion "1.2" # Azure SQL Managed Instance Set-AzSqlInstance -Name "nombre-instancia" -ResourceGroupName "grupo-recursos" -MinimalTlsVersion "1.2"

Ojo: una vez que configuras TLS 1.2 como mínimo, no se puede revertir. Asegúrate primero de que todos tus clientes son compatibles.

¿Cómo identificar qué clientes se conectan con TLS 1.0 o 1.1?

Antes de forzar TLS 1.2, lo responsable es verificar que ninguna aplicación legacy siga usando versiones obsoletas. Necesitas tener habilitada la auditoría SQL. Con ella activa, puedes lanzar esta query en Log Analytics:

AzureDiagnostics

| where Category == "SQLSecurityAuditEvents"

| where client_tls_version_name_s in ("1.0", "1.1")

| project TimeGenerated, client_tls_version_name_s, server_principal_name_s, client_ip_s, database_name_s

| order by TimeGenerated desc

También puedes consultar directamente con T-SQL usando sys.fn_get_audit_file si tienes los archivos de auditoría accesibles, o revisar las métricas del portal desglosando las conexiones exitosas por versión de TLS.

Para Managed Instance, la auditoría de versión TLS requiere configurar Extended Events con una cuenta de almacenamiento. Es más laborioso, pero es la única forma fiable.

Checklist rápido antes del 15 de julio de 2026

- ✅ Verifica la configuración de MinTLS en todos tus servidores Azure SQL.

- ✅ Habilita la auditoría SQL y revisa los logs buscando conexiones con TLS antiguo.

- ✅ Identifica y actualiza los drivers de tus aplicaciones (JDBC, ODBC, .NET, etc.).

- ✅ Configura explícitamente TLS 1.2 como mínimo.

- ✅ Revisa tus scripts de IaC (Terraform, Bicep, ARM) para que no creen recursos con MinTLS = None.

- ✅ Prueba en staging antes de aplicar cambios en producción.

Cuando el checklist no es suficiente

Si tienes un servidor y un par de bases de datos, lo que te he explicado aquí te sobra. Pero si gestionas decenas o cientos de servidores, no tienes un inventario centralizado de configuraciones de TLS, la auditoría no está habilitada en todos, o simplemente no tienes un DBA dedicado que pueda asumir esta revisión además de su trabajo diario, la cosa cambia.

Este es el tipo de escenario donde un SQL Server Health Check de Aleson ITC marca la diferencia. Nuestro equipo de consultores certificados audita tu entorno completo — configuración de seguridad (incluido TLS), rendimiento, alta disponibilidad y mejores prácticas — con entre 3 y 10 días de monitorización y un plan de acción documentado.

Y si necesitas mantenimiento continuo, nuestro DBA as a Service cubre exactamente eso: soporte mensual con tiempos de respuesta de menos de 1 hora.

👉 Contacta con nosotros o solicita tu Health Check.

FAQ — Preguntas frecuentes sobre TLS en Azure SQL

¿Puedo seguir usando TLS 1.0 o 1.1 en Azure SQL?

No. Desde el 31 de agosto de 2025, Microsoft retiró el soporte para TLS 1.0 y 1.1. Las conexiones con estas versiones fallan y los servidores fueron actualizados forzosamente a TLS 1.2.

¿TLS 1.3 es compatible con Azure SQL Database?

Sí, Azure SQL soporta TLS 1.3 con TDS 8.0. Pero no es posible forzarlo como versión mínima: el valor mínimo configurable es TLS 1.2, y el servidor aceptará tanto 1.2 como 1.3.

¿Cómo sé si mis aplicaciones usan TLS antiguo?

Habilitando la auditoría SQL y consultando los logs en Log Analytics o con sys.fn_get_audit_file. En Aleson ITC, este análisis forma parte de nuestro SQL Server Health Check.

¿Qué pasa si mis scripts de IaC crean servidores con MinTLS = None?

A partir del 15 de julio de 2026 fallarán con un error Invalid operation. Revisa tus templates para configurar minimalTlsVersion como "1.2" o dejarlo sin especificar (el valor por defecto será 1.2).

Working with data technologies since 2008, my main expertise is in SQL Server but I work well as a Data Engineer in Azure Data and in all kinds of databases. Since 2015 I work at Aleson ITC, a company where I am the CTO and also a shareholder.